Macの企業導入が進む1つの理由は「セキュリティがしっかりしているから」

日常業務に利用するITシステムに対して、セキュリティ対策を何も講じていない企業はないはずだ。セキュリティポリシーの遵守は、企業や従業員を守るうえで大事なことである。自分たちだけでなく、クライアントや取引先、社会的立場も含めて、その企業に対する信用に大きく影響するからだ。どれだけ時間をかけて積み上げてきた信用や実績も、1つのセキュリティ事故で失うのは一瞬である。

企業のMac導入の現場では、Macの管理方法の経験やノウハウが少なく、セキュリティ対策についてもウィンドウズPCと同等レベルの設定を行うことが多い。ウイルス対策ソフトのインストール、パスワードポリシーの遵守、アカウントの権限設定など、設定すべき項目は膨大だ。

しかし、これらのセキュリティ設定を行うことは利用者の利便性と反する場合もある。たとえば、アカウント権限がなければ自由にアプリケーションを追加できず、管理者に都度インストール作業を依頼することになる。ワイヤレスでファイル共有が可能になるエアドロップ(AirDrop)やiOSデバイスとの各種連携機能といったMacならでは利便性も、セキュリティを守るためという理由から制限されてしまうのが現状だ。そうなると、利用者にとっても管理者にとっても手間ばかりかかって、生産性を高めるはずのMacが逆に負担になってしまう。

Macを導入する際に重要なのは、従来のウィンドウズ環境のセキュリティポリシーをそのまま適用する前に、まずはMacというプラットフォームのセキュリティについてしっかりと理解しておくことだ。実際に、アップル製品がエンタープライズ市場で受け入れられている理由の1つには「セキュリティがしっかりしているから」という理由が挙げられる。iOSデバイス同様にMacでも、利用者のセキュリティを守るためのシステム保護や暗号化の技術が標準機能として実装されているし、アプリケーションやデータ保護、ネットワーク、インターネットといった企業セキュリティを担保するうえでの高度な技術がmacOSには組み込まれている。

Mac、そしてmacOSのセキュリティ機能は、ウィンドウズのそれとは異なる部分も多い。「Macは本当に安心・安全なのか」。まずは、その観点からMac特有のセキュリティ機能を理解し、それから自社のセキュリティポリシーと現在のモバイル中心のビジネスを照らし合わせ、Macの利便性とのバランスを取りながら最適なセキュリティ設定を施してほしい。

もちろん、セキュリティ対策は単に利用するデバイスの機能を制限するだけでなく、システムにアクセスするユーザやネットワーク、扱うデータなどさまざまな側面から検討する必要がある。Macの機能を制限するだけでは対処しきれない問題も数多く存在するし、オンプレミスな環境で自社内のネットワーク内を監視していればデータ資産が守られていた時代はとっくに終わっている。クラウドサービスの利用を前提とした現代においては、従業員がどのようなデバイスを使い、どのネットワークを経由して会社のデータ資産にアクセスするのかを、モバイル前提で検討する必要性もある。昔導入したシステム導入時に策定したセキュリティポリシーでは、テクノロジーの進化や変化の激しいビジネスには対応できない。Mac導入を機に、セキュリティポリシーも、今の時代に柔軟に対応していくための変化が必要だ。

そして、最終的には利用者が扱うデータに対して、日々どれだけリスクを意識して業務が行えているかがセキュリティ対策の面でも重要だと思う。いくらシステムのセキュリティが整っていても、利用者のミスや故意の行為などは防ぎきれないからだ。そうした意味では従業員の日々の教育やリテラシー向上を図るためにも、IT管理者は最低限、いやそれ以上にMacのセキュリティについて熟知しておくべきだろう。

TOPIC 1

macOSの特長の1つシステム標準の安全性

ハードとソフトの両方を安全に

Macを企業導入するにあたりまず知っておきたいのは、macOSというシステムのセキュリティについてだ。mac OSのコアである「カーネル」部分はUNIX系の「BSD」と「Machマイクロカーネル」を基礎に構築されている。BSDは基本的なファイルシステムやネットワークサービス、ユーザとグループの識別、ファイルやシステムのアクセス制限を行う。一方で、Machはメモリ管理やスレッド制御、ハードウェア抽象化、プロセス間通信の機能を提供する。macOSのセキュリティはこれらを中核として、ハードウェアとソフトウェアの両方が保護されるよう設計されている。

それぞれの詳細な役割と機能に関してはここでは語りきれないので、アップルが公開している「macOSセキュリティオーバービュー」をはじめとする専門ドキュメントに任せるが、いくつかの特徴には触れておこう。

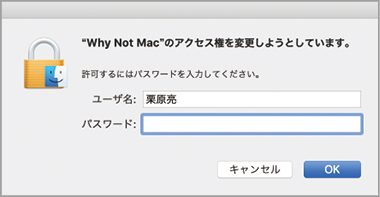

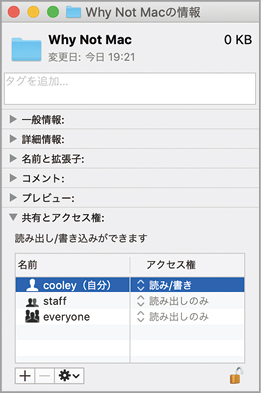

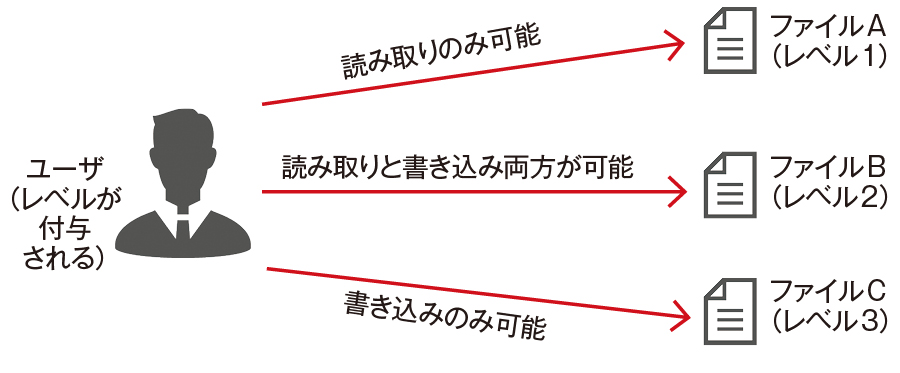

まず、Macのセキュリティにおいて欠かせないのが「アクセス権」だ。データへのアクセスや処理実行時に、フォルダやファイル、アプリケーションレベルで、ユーザやグループに対して実行する権限を付与/拒否できる。これは元々UNIX系OSが同時に複数ユーザがログインし、複数の処理を同時に実行するサーバ向けの「マルチユーザ・マルチタスク」を実現するために設計されていることに由来する。

また、macOSには、デベロッパーが設定したセキュリティ制限を適用し、無効にすることが不可能な「強制アクセス制御」が存在し、ユーザが見えない範囲で安全を確保する。アプリのサンドボックス、ペアレンタルコントロール、特定の環境設定、システム整合性保護(SIP/ファイルシステムの特定の重要な場所にあるコンポーネントを読み取り専用にして、悪意のあるコードがコンポーネントの実行や改ざんをできないようにするもの)に利用されている。

ウィンドウズ系OSではソフトとOSの結びつきが強い傾向にあり、脆弱性への攻撃がシステム全体に悪影響を及ぼすことが多いが、UNIX系OSを基礎に持つmacOSではこの心配は少ない。シングルユーザで利用することが多いMacでも、これら複数レベルのアクセス制御が備わっているためマルウェアの感染や侵入などの攻撃によって管理者権限を奪取される危険性などを下げ、企業導入においては重要なセキュリティ基盤となる。もちろんmacOSにも脆弱性が発見されることはあるが、XD(Execute Disable)、ASLR(Address Space Layout Randomization)、カーネルASLRなどのランタイムプロテクションによりメモリやソフトの破壊を防ぐことができる。

セキュリティチップ「T2」などの独自性

Macはハードウェア、ソフトウェア、各種サービスやクラウドに至るまで、根幹となる部分をすべてアップル自身が設計開発・製造しており、この統合的なアプローチはセキュリティを確保するうえでも有利に働く。なぜなら、主要な構成要素についてハード、ソフトの両面からセキュリティに配慮した設計が行えるからだ。しかも、従来ソフトウェア的な方法だけでは実現できなかったセキュリティ上の弱点も、新たなハードウェア技術の実装によって対処していくことが可能となる。

その代表的な例が、現行のMacで採用され始めた「アップルT2セキュリティチップ(以下T2チップ)」だ。T2チップ自体は動画エンコードのアクセラレートなど複数の機能を持つコプロセッサの複合体だが、その中にある「Secure Enclave」コプロセッサはストレージをリアルタイムで暗号化/復号化する機能や指紋認証の「タッチID」などを実現する。なぜローカル環境でわざわざ高度な暗号化処理をしているのかといえば、ストレージ内の情報流出を防ぐため。この先進的なセキュリティ技術は企業など機密情報を扱う組織への導入や管理において大きなアドバンテージとなる。

このように堅牢なシステムをベースに持つmacOSだが、物理的な盗難や紛失に対しては無意味と考える人もいるだろう。しかし、アイクラウド(iCloud)の機能である「Macを探す」を有効にしておけば位置情報を利用してリモートで場所を検出したり、ロックやユーザデータの削除ができる。仮に検出できなくてもストレージ自体が暗号化してあれば情報流出のリスクは低く抑えられるなど、モバイル時代にふさわしいセキュリティ機能も実装されている。

Apple独自の統合型アプローチ

Macのセキュリティをいちから学ぶなら、まずはAppleの「セキュリティ」から。「macOSのセキュリティ」と題するPDFにもここからアクセスできる。【URL】https://www.apple.com/jp/macos/security/

指紋認証でデータを保護

指紋認証センサであるTouch IDを搭載したMacBook ProやMacBook Airでは、T2プロセッサ内に搭載された「Secure Enclave」コプロセッサと呼ばれるセキュリティアーキテクチャによりパスコードと指紋データが暗号化され重要なデータを保護できる。

コア部分はUNIX由来

macOSのコア部分にあたるmacOSカーネルはBSD(Berkeley Software Distribution)とMachマイクロカーネルをベースに構築されている。BSDの強力なセキュリティポリシーとMachによるアクセス制御がローカルセキュリティの基盤となっている。

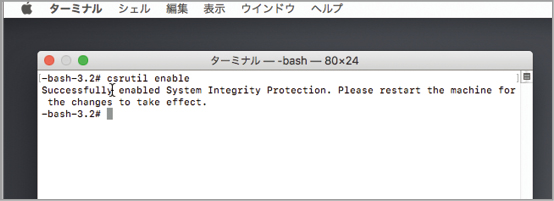

システムレベルの整合性保護

OS X10.11以降ではSIP(システム整合性保護)というシステムレベルの保護が実装され、デフォルトでオンになっている。これにより悪意のあるコードを実行したり改ざんを防ぐことができる

アクセス権を細かく制御

macOSではデータへのアクセスや実行を許可/拒否するアクセス権の制御をフォルダ、サブフォルダ、ファイル、アプリケーションのレベルで細かく付与できる。

不正利用をシステムが防ぐ

macOSには「MAC(Mandatory Access Control:強制アクセス制御)」と呼ばれるセキュリティポリシーが搭載されている。こちらはユーザが任意に制御できるアクセス権とは異なり、ユーザから見えない形でセキュリティ基盤を提供している。

物理盗難を防ぐことも

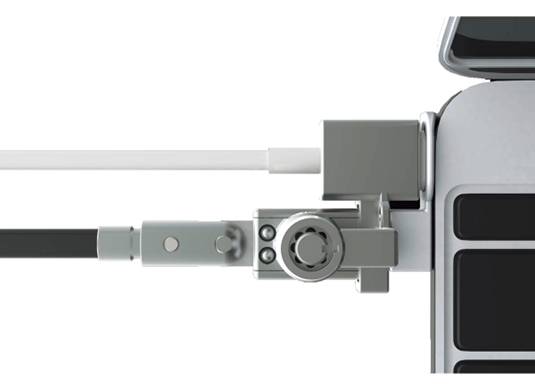

MB12BRWEDGE

【発売】Compulocks

【価格】1万584円

【URL】https://www.akibakan.com/BCAK0083395/

ケンジントンロックを利用できない12インチのMacBookでも底面にアルミ製のブラケットを装着することでロックできるようにするサードパーティ製品も販売されている。

iCloudからMacを探す

iCloudで「Macを探す」機能を事前に有効にしておけば、Macの現在地を検出してサウンド再生、リモートロック、リモートワイプによって情報流出を防ぐことができる。

TOPIC 2

危険なソフトを防ぐ安心の仕組み

スアップストアのソフトなら安全に導入可能

Macを企業活用するうえでは、標準以外のソフトウェアをMacにインストールする必要があるだろう。Macでは基本的に「Macアップストア」がサードパーティ製ソフトを追加するための窓口となっており、ここで提供されるソフトウェアはすべてアップルによる審査済みなので安心して使える。また、たとえ審査済みであっても、規約に背く行為が発覚すればそのソフトは即座に公開が取り下げられる。さらに、セキュリティの脆弱性が発見された場合は、緊急度に応じて対策パッチを自動的に適用することもできる。

Macではインターネットからソフトをダウンロードすることも可能だが、この場合には「ゲートキーパー」がある。これは不正なソフトでないかを確認し、開発元のデジタル証明書がない場合はインストールや実行をブロックする機能だ。現状では、この保護機能を回避して実行権限を与えることも可能だが、自由度とセキュリティの兼ね合いから今後はインストールできるダウンロードソフトは減っていくだろう。

そのほか、macOSには、不正ソフトやマルウェアの感染を防ぐ「Xプロテクト」も標準で備わっている。これはウィンドウズの「ウィンドウズディフェンダー」に相当する機能だ。

安全なMac App Store

Mac App Storeで配布されているソフトは、すべて配布前にAppleによる審査が行われている。もし、何らかの問題が発見された場合はストアから即時に削除される。また、ストアからダウンロードしたソフトはサンドボックス化されているので不正な動きを阻止できる。

ダウンロードソフトも安全に

Mac App Store以外からダウンロードされたソフトは「Gatekeeper」によって不正なソフトでないか確認され、インストールや実行を事前にブロックできる。セキュリティレベルの設定により、Developer IDで署名されたソフトもインストール可能だ。

XProtectの搭載

不正ソフトやマルウェアの感染を防ぐ「Xプロテクト」も標準で備わっている。システム機能拡張の[ソフトウェア・アップデート]の[詳細]で[システムデータファイルとセキュリティアップデートをインストール]のチェックがオンであれば、XProtectの定義は自動的に最新に保たれる。

TOPIC 3

ユーザデータを保護する強力な方法

強力な暗号化方式とファイルフォーマット

Macにはユーザデータを保護するための機能「ファイルボルト(FileVault)」が搭載されており、Mac内蔵および外付けストレージを強力な暗号化方式で保護できるようになっている。これはT2プロセッサ非搭載のMacでも利用でき、不正アクセスや情報漏洩への有効な対抗策となる。また、各ユーザのログインパスワードとは別にファームウェアレベルでMacにパスワード保護をかけることも可能だ。これにより、外部ストレージを接続しての不正アクセスなどを防ぐことができる。

さらに、ハイシエラ以降のmacOSではストレージのファイルフォーマットに、iOSやtvOSとも共通の「APFS」が採用されている。APFSはファイルコピーの高速化などパフォーマンス面が注目されがちだが、こちらもストレージ全体を暗号化してセキュアに取り扱えるという利点が大きい。そのほか、ファイルやフォルダを個別に保護する方法としては、ディスクイメージを128ビットまたは256ビットのAESで暗号化するオプションが以前から存在する。

企業で社内のデータ保護を行う際には、IT部門があらかじめファイルボルトの構成ポリシーを作成し、MDM(モバイルデバイス管理)を用いて展開するのが一般的だ。暗号化ボリュームの復旧キーも、個人または団体など組織の都合に合わせて設定可能だ。

FileVaultでストレージ保護

システム環境設定で「FileVault」を有効化すると、内蔵および外付けストレージをXTS-AES-128暗号化方式を用いて強力に暗号化できる。これにより、ターゲットディスクモードで接続されたり物理ストレージを取り外されても不正アクセスから守られる。

ファームウェアパスワードで保護

macOSではファームウェアのパスワードを設定することで、承認されていないボリュームからの起動や外部ストレージを利用した不正アクセスなどを防ぐことができる。さらにT2チップ搭載のMacでは、このファームウェアパスワードをリセットできないようになっている。

ファイルシステムによる保護

macOS HighSierra以降では、新しいファイルフォーマットとして「APFS(Apple File System)」が採用されている。SSDに最適化されているだけでなく、こちらも強力な暗号化機能を備えている。

TOPIC 4

モバイルに不可欠なネットワークの保護

エンタープライズ仕様の安全のセキュリティ

Macに搭載されるネットワークの通信方式や暗号化プロトコルなどは最新のセキュリティ認証に適合したもので、エンタープライズで利用されるさまざまな標準仕様に準拠している。たとえば、Wi-Fiに関しても標準化団体(Wi-Fiアライアンス)によって破棄されたWEPや、多くの脆弱性が報告されているWPAに代わり、暗号化に128ビットAESを用いたWPA2エンタープライズを標準サポート。これにより企業内のネットワークに安全にアクセスしてデータの送受信ができる。さらに802.1X認証にも対応しているため、RADIUS認証環境にも特別な設定なしにワイヤレス接続可能だ。

また、外出先やリモートオフィスから安全に社内ネットワークに接続するにはVPN(仮想プライベートネットワーク)が必要だ。こちらも特別な作業は必要なく、システム環境設定の[ネットワーク]パネルから接続に必要な認証情報とプロトコルを指定するだけで社内Wi-Fiと同じ感覚で利用できる。さらに、ネットワーク経由からの攻撃に対するセキュリティ機能としては標準のファイアウォールが有効だ。セキュリティ構成は外部からのアクセスをすべて遮断から、指定したアプリからのアクセス許可/拒否、外部接続すべてを自動で受け入れるまで何段階も設定できる。

Wi-Fi接続を保護

macOSのWi-Fi接続は、企業のワイヤレスネットワークでの認証に必要なWPA2 Enterpriseの暗号化方式にも対応している。128ビットAESによって送受信するデータが保護されるため、安全に利用可能だ。

TLSで通信を暗号化

MacはTLS(Transport Layer Security)とDTLS、およびAES-128とAES-256の暗号化方式を標準でサポートしている。これにより、Safariやメール、カレンダーといったソフトなどインターネット接続するソフトが安全に利用できる。また、AirDropによる近距離通信もTLSによって暗号化されている。

TOPIC 5

インターネットの脅威からも守る

サファリならではのセキュリティ機能

システムやネットワークのセキュリティをいくら強固にしても、最終的にユーザが偽サイトに騙されて個人情報などの情報を入力してしまっては安全性は保たれない。こうしたフィッシングと呼ばれる手法を用いたオンライン詐欺を防ぐための機能が標準WEBブラウザの「サファリ」に搭載されている。もし、疑わしいWEBサイトにアクセスしてしまった際には警告表示を発してくれる。

また、正規のWEBサービスであってもユーザ情報を許可なく追跡して広告表示などに利用するものは多い。サファリではインテリジェント追跡防止(Intelligent Tracking Prevention)機能により、こうした追跡に用いられるスクリプトなどの実行や表示をブロックしてくれる。また、WEBサイトごとまたはWEBページ単位で不必要なパーツを非表示にできる「コンテンツブロッカー」も標準装備だ。さらにWEBサイトだけでなく、個人データにアクセスするようなソフトの挙動に対してはユーザの許可を求めるダイアログが表示することでセキュリティを確保している。

そのほか、ユーザがECサイトでの買い物やオンラインバンクで強度の低いパスワードを設定したり、同じパスワードを使いまわそうとすると警告を表示する機能も備わっている。

堅牢な2ファクタ認証

Apple IDのセキュリティを強化するために「2ファクタ認証」をオンにすることで、自分が信頼するデバイスからしかオンラインでアカウントにアクセスできないようになる。

フィッシングサイトから防御

SNSやECサイト、オンラインバンクを装った偽WEBサイトへの個人情報流出を防ぐ機能がSafariに標準搭載されている。アクセスしようとすると自動でブロックして警告が表示される。

不正トラッキングの防止

ユーザのオンラインでの行動を許可なく追跡する広告などで用いられるクロスサイトトラッキングデータを削除する機能がSafariに備わっている。プライバシーの保護もセキュリティの重要な要素だ。

デジタル証明書による暗号化

デジタル証明書によってWEB通信のセキュリティが確保されているサイトの場合、Safariのスマート検索フィールドに鍵のアイコンが表示される。さらに認証機関による「EV(拡張)証明書」を取得している場合は緑色(グリーンバー)で表示される。

アクセスできるデータを管理

Safariのデータやメールのデータベース、メッセージの履歴などにアクセスするソフトを管理できる。また、位置情報サービスを利用するサービスなども個別に利用を許可/拒否できる。

Yes, Mac

★Macを企業導入する際は、従来のWindowsのセキュリティポリシーを単に適用するのではなく、Macのプラットフォームについて理解すべき。

★Appleはハードウェアとソフトウェア、サービスを自社開発するため、統合型のアプローチでセキュリティ機能を実装している。また、Apple T2チップといった独自のセキュリティ機能を実装している。

★システム、データ保護、ソフトウェア、ネットワーク、デバイス管理といった側面で、Appleは標準化団体と協力し、かつ最新のセキュリティ機能を実装している。

??次回の話題は「Macの価格は高くないのか?」です。